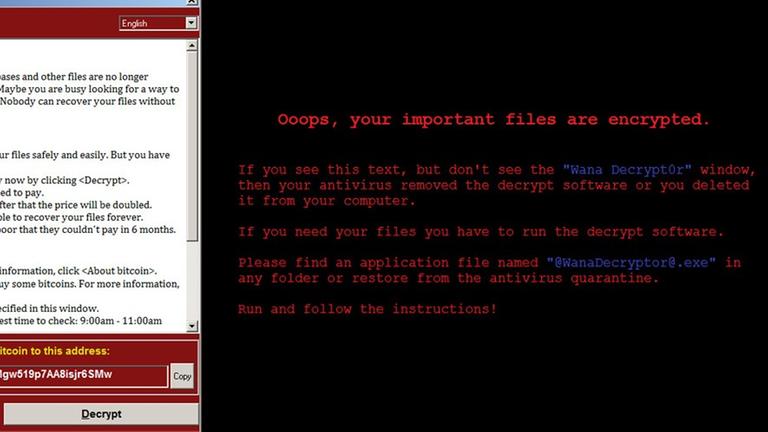

Es war eine massenhafte und wirkungsvolle Attacke und nur durch einen Link-Verweis im Programmcode lies sich die Ransomware WannaCry offenbar erst einmal wirkungslos stellen und zumindest die weitere Verbreitung unterbinden. Aber nach wie vor sind unzählige Computer in über 90 Ländern stillgelegt und verlangen eine Lösegeldzahlung, bevor die Verschlüsselung wieder aufgehoben werden kann.

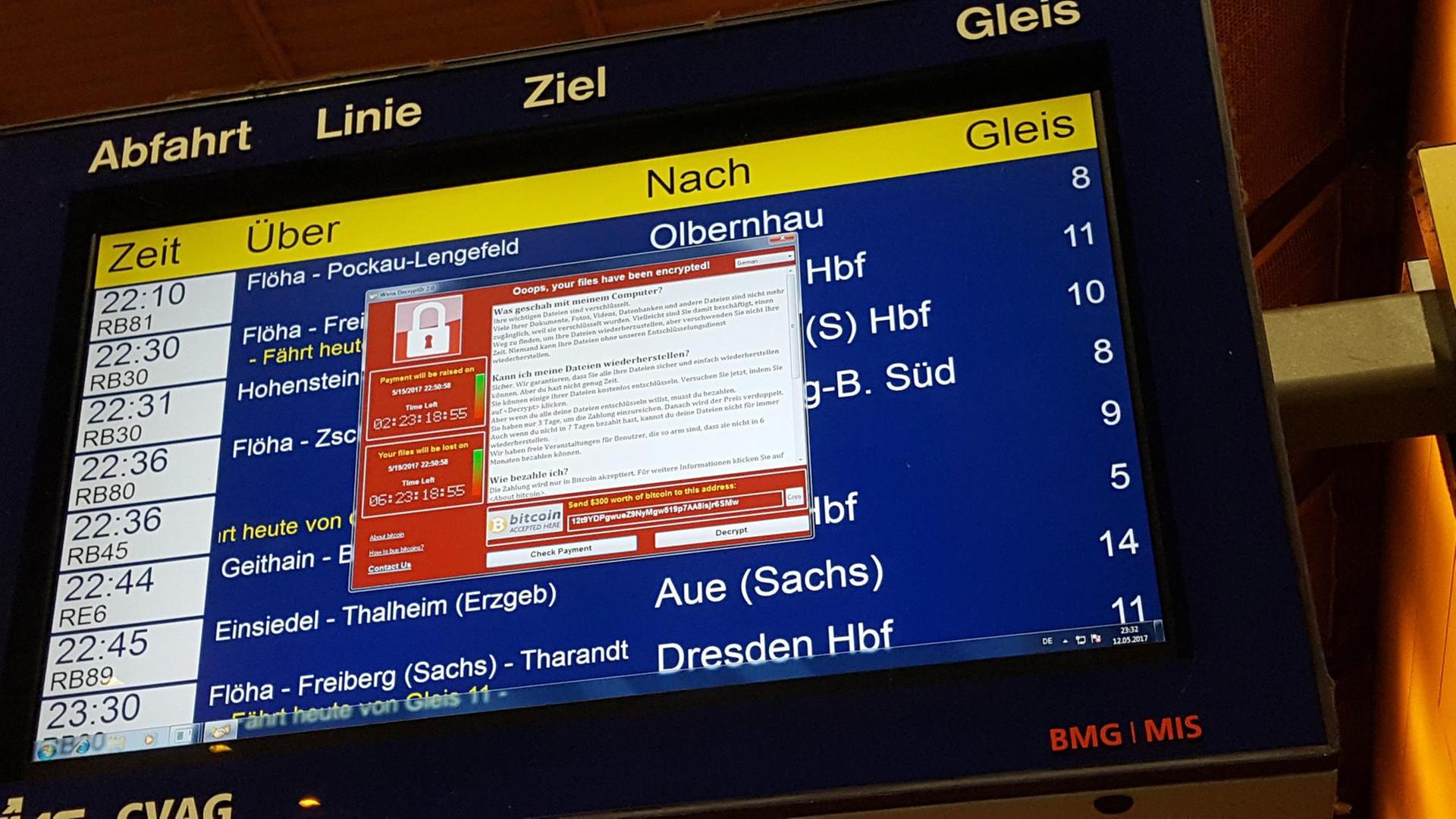

Auch die Anzeigetafeln der Bahn bleiben weiterhin gestört. Den Betroffenen bleiben derzeit nur zwei Möglichkeiten, um ihre Computer wieder nutzen zu können: Das System über ein hoffentlich vorhandenes externes Back-up wieder neu aufzusetzen, oder aber zu zahlen. IT-Experten gehen davon aus, dass der Wurm bereits seit Anfang Mai unterwegs war mit dem Ziel, sich in kurzer Zeit massenhaft zu verbreiten und dass die eigentliche Attacke über die Verschlüsselung der Computer erst mit einer deutlichen Verzögerung in Gang gesetzt wurde, um zuvor möglichst viele Computer erreicht zu haben.

Schwachstelle seit Monaten bekannt

Diese Rechnung ist aufgegangen. Das erhebliche Ausmaß hat aber ganz eindeutig auch damit zu tun, dass auf enorm vielen Personal Computern, die mit dem Internet verbunden sind, noch alte Betriebssysteme ohne die von Microsoft ausgelieferten Sicherheitsaktualisierungen im Betrieb waren. Denn nur die konnten von dem Wurm verschlüsselt und gesperrt werden.

Für den Präsidenten des Bundesamtes für Sicherheit in der Informationstechnik, Arne Schönbohm, ist dieser Wurm ein erneuter Weckruf für Unternehmen, die IT-Sicherheit endlich ernst zu nehmen und nachhaltige Schutzmaßnahmen zu ergreifen. Die aktuelle Schwachstelle sei seit Monaten bekannt gewesen, und entsprechende Aktualisierungen standen seit März zur Verfügung und hätten eingespielt werden können.

"Wenn man diese Updates praktisch installiert hat, dann wird sich dieses Programm auch nicht automatisch weiter verteilen. Das heißt, es ist eher die eigene Fahrlässigkeit, die dazu geführt hat, dass es sich so rasant ausbreitet."

"Nur die erste Welle der Ausbreitung der Ransomware"

Die Deutsche Bahn geht davon aus, dass sie die gesperrten Rechner wieder entsperren kann. Das muss aber an jedem Bahnhof separat geschehen. Kundendaten seien von der Attacke nicht betroffen. Wer hinter dem Angriff steht, dafür gibt es bislang noch keine handfesten Hinweise, sondern nur Vermutungen. Für Frank Rieger, Sprecher des Chaos Computer Clubs, steht jedoch außer Frage, dass die vergangen beiden Tage nur die erste Welle der Ausbreitung dieser Ransomware darstellen.

"Kritisch wird es in der kommenden Woche, wenn es sich weiter verbreitet und es gibt halt jede Menge solcher alten Computer zum Beispiel in Werkzeugmaschinen, in Fertigungsanlagen in Laborgeräten in Industrieanlagen. Da stehen solche alten Windowssysteme noch häufig rum. Also diese Lücke ist noch nicht vorbei, bis der letzten Computer gepatcht wurde, auf dem diese Lücke funktioniert", so Rieger gestern Abend im ZDF.

Angriff war für Geheimdienste entwickelt

Das Schließen der Lücke ist für den Computerexperten aber nur eine Seite der Medaille, die gleichermaßen kritische ist für Rieger nämlich, dass diese Lücke dem amerikanischen Geheimdienst NSA und vielleicht auch anderen schon länger bekannt war und das sie möglicherweise für Spionage-Zwecke weidlich ausgenutzt wurde, um die Kontrolle über fremde Computer zu erlangen.

"Was wir da gesehen haben ist ein Angriff, der für einen Geheimdienst entwickelt wurde für seine Zwecke und dann haben die darauf gesessen und nicht Bescheid gesagt, weil sie dachten: Okay, den könne wir immer noch gut weiter verwenden, den wollen wir selber benutzen. Das ist in Ordnung, dass die Welt verwundbar ist, solange sie selbst da eindringen können. Das ist so die Philosophie, der die da gefolgt sind."

Nur durch einen Leak wurde die offenbar alte Lücke bekannt und von der Herstellerfirma Microsoft auch erst im vergangenen März geschlossen, obwohl sie überwiegend ältere Betriebssystemversionen betraf. Die neusten Windows-Versionen sind davon ausgenommen. Die Geheimdienste müssten da stärker in die Verantwortung genommen werden, fordert Rieger. Anstatt die Lücken für ihre Zwecke auszunutzen, sollten sie dazu verpflichtet werden, zur schnellen Absicherung dieser Lücken beizutragen.