Peter Kapern: Bei uns am Telefon ist Konstantin von Notz, der netzpolitische Sprecher der grünen Bundestagsfraktion. Herr von Notz, ich grüße Sie!

Konstantin von Notz: Guten Tag, ich grüße Sie!

Kapern: Wie würden Sie die Dimension dieser Cyberattacke beschreiben?

von Notz: Ich glaube schon, dass das ein ziemlich beispielloser Fall ist bisher. Das Ausmaß scheint erheblich zu sein. Und ich glaube, man kann es auch tatsächlich, wie Sie es eben andeuteten in Ihrer Frage im Gespräch mit Herrn Steiner, noch nicht ganz übersehen, weil eben am Wochenende tatsächlich in vielen Büros die Computer aus sind, und man muss jetzt die nächsten zwei, drei Tage noch abwarten.

Kapern: Ist das ein Zustand, an den wir uns gewöhnen müssen?

von Notz: Ja, ich hoffe nicht, vor allen Dingen, weil man sich einfach klarmachen muss, wie gefährlich solche Sachen sind. Hier wird die Gesundheitsinfrastruktur auch angegriffen, Krankenhäuser sind betroffen. Und wenn es tatsächlich in kritische Infrastrukturen so tief reingeht, dann hat das auch sozusagen tatsächliche Gefahren, die sich dann eben in der analogen Welt voll verwirklichen können. Ja, also ich würde tatsächlich sagen, das kann auch lebensgefährlich werden Und deswegen müssen wir einfach darüber reden, die IT-Sicherheit massiv zu erhöhen. Da ist in den letzten Jahren außer vielen Sonntagsreden eben leider wenig passiert.

"Sicherheitsdienste kaufen Sicherheitslücken an auf dem Schwarzmarkt"

Kapern: Was könnte man tun und wer müsste es tun?

von Notz: Zunächst mal müsste man konsequent sein von staatlicher Seite, das ist man bisher nicht. Man kauft selbst Sicherheitslücken auf, die Sicherheitsdienste, Geheimdienste kaufen Sicherheitslücken genau wie die, um die es jetzt geht, eben an auf dem Schwarzmarkt.

Kapern: Das müssen Sie mir mal erklären, Herr von Notz, welcher Geheimdienst kauft bei wem was für eine Sicherheitslücke und mit welchem Ziel?

von Notz: Also, alle Geheimdienste kaufen Sicherheitslücken. Und Sicherheitslücken werden eben entdeckt in bestimmten Programmen. Und da gibt es einen veritablen Schwarzmarkt. Und wenn ich jetzt jemanden ausspionieren möchte oder Informationen gewinnen, wie Dienste das nennen, dann hilft eben genau eine solche Lücke wie jetzt diese Microsoft-Lücke, um auf Computer zu gelangen. Und auch Staaten und auch Deutschland, das Bundesamt für Verfassungsschutz, kaufen solche Lücken an – nicht um sie zu schließen, sondern um sie offenzuhalten, um eben selbst im Zweifelsfall auf bestimmten Rechnern Informationen gewinnen zu können. Und diese Lücke, über die wir jetzt reden hier, die hat die NSA mal in Besitz gehabt und hat sie eben auch nicht geschlossen, sondern hat sie selbst für sich genutzt. Dann ist das durch ein Leak öffentlich geworden, und jetzt nutzen das eben Kriminelle und böse Menschen. Und das ist genau der Widerspruch, den wir im Augenblick haben: Wir schließen eben nicht alle Lücken, von denen wir wissen, sondern auch Sicherheitsbehörden haben eben ein Interesse an der Verletzlichkeit von IT-Sicherheit, und das ist tatsächlich auch eine Gefahr.

Kapern: Aber vielleicht müsste man auch noch mal einen völlig neuen Blick auf Leaks und ihre Urheber werfen. Sie haben es ja gerade gesagt, Herr von Notz, das Werkzeug für diese Cyberattacke ist offensichtlich von der NSA entwickelt oder jedenfalls benutzt worden und dann von Hackern veröffentlicht worden. Und diese Informationen haben sich dann Gangster zunutze gemacht. Muss man also aufhören damit, Hacker, die Geheimdienstinformationen leaken, so wie moderne Robin Hoods zu feiern?

von Notz: Also erst mal haben wahrscheinlich Geheimdienstler diese Sachen geleakt, das ist ja auch im Falle von Edward Snowden. Edward Snowden ist ja auch kein Hacker, sondern er hat für den Geheimdienst gearbeitet …

Kapern: Aber auch er ist ein gefeierter Held der Szene.

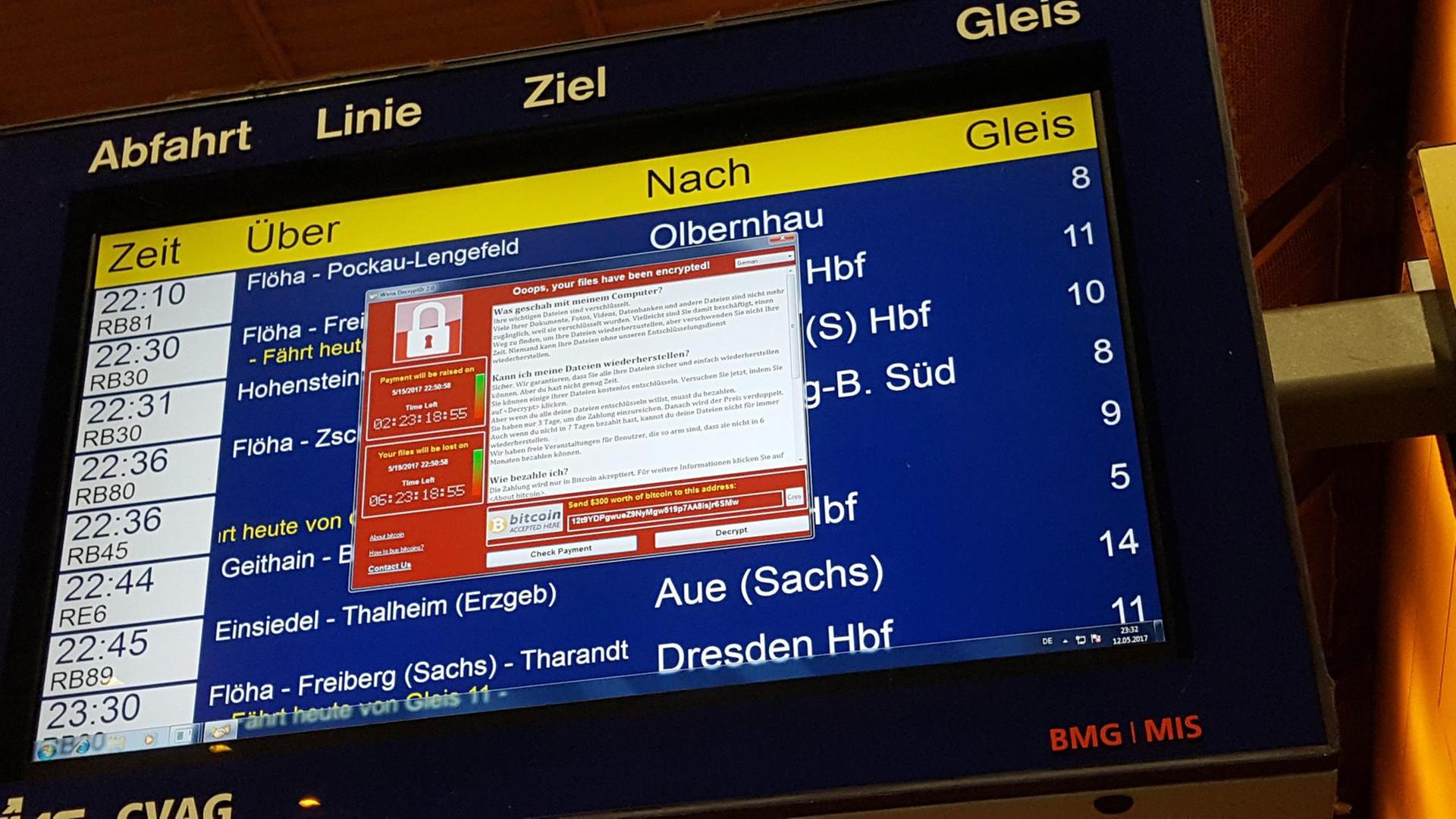

von Notz: Ja, ja, er hat natürlich auf ein Problem aufmerksam gemacht, wobei jetzt diese Sache, über die wir reden, die ist unter anderen Voraussetzungen öffentlich geworden. Das Problem ist einfach, wenn Sie Sicherheitslücken haben, dann werden die eben genutzt. Und Sie können nicht davon ausgehen, dass wenn Sie eine Sicherheitslücke in Microsoft haben, dass das nur die guten Sicherheitsbehörden nutzen, das nutzen auch feindliche Sicherheitsbehörden, das nutzen auch Kriminelle. Wir müssen Sicherheitslücken schließen. Und wir müssen Firmen bestimmte Standards vorschreiben, dass wir einheitliche Sicherheitsstandards bekommen. Sie müssen sich einfach vorstellen, wir sind mit allem reingegangen, in diese Infrastruktur, mit unserer Kommunikation, mit den Energiemärkten, mit den Finanzmärkten. Und wir haben das Thema Sicherheit einfach verschnarcht, auch die Bundesregierung hat das die letzten Jahre massiv verschnarcht. Und jetzt haben wir diese Probleme. Man muss da einfach jetzt dringend was tun, denn man kann Stadtwerke angreifen, man kann, wie man sieht, Krankenhäuser angreifen, man kann die Deutsche Bahn angreifen. Das sind einfach massive Probleme in Fragen der Sicherheit.

"Wenn Nachlässigkeiten passieren, bestehen keine Haftungsregelungen"

Kapern: Herr von Notz, jetzt haben Sie die Geheimdienste abgewatscht, die Regierung abgewatscht. Aber nun haben wir auch gehört, dass man sich vor dieser Attacke hätte schützen können, wenn man nur Updates gemacht hätte, die schon verfügbar waren, wenn man Back-ups seiner Daten gehabt hätte. Wie kriegt man das in den Kopf einiger, ich weiß es nicht, verschnarchter Wirtschaftschefs rein, wenn man sich anschaut, wer da jetzt alles befallen worden ist – Renault und andere Unternehmen –, dass so was gemacht werden muss, dass auch im britischen Gesundheitsdienst Updates gemacht werden müssen?

von Notz: Ja, also erst mal kann man sich immer selbst an die Nase greifen. Und Sie können ja beim Deutschlandfunk, und alle können jetzt mal miteinander bewegen, ob sie dieses Patch schon geladen haben. So, damit fängt das mal an, weil wir sind ja alle irgendwie Teil dieser Infrastruktur. Aber Sie haben völlig recht, natürlich besteht auch eine Eigenverantwortung. Eins der großen Probleme, was wir im Augenblick haben, ist, dass eben, wenn in solchen Bereichen Nachlässigkeiten passieren, dass keine Haftungsregelungen bestehen. Und auch das geht so eigentlich nicht. Man muss, weil eben diese Sicherheitslücken dann häufig sozusagen noch ganz andere betreffen, man muss die Leute dazu verpflichten, da sorgfältig auch tatsächlich zu agieren. Vor allen Dingen erst mal Unternehmen. Aber, ganz klar, auch als Privatperson ist man in der Verantwortung, sich darum zu kümmern und nicht immer das kleine Kästchen, was auftaucht, um das nächste Update zu machen, wegzuklicken, weil es gerade lästig ist beim Netflix-Gucken. Also insofern hat man auch eine eigene Verantwortung, da haben Sie vollkommen recht.

Kapern: Herr von Lotz, nur weil Sie das gerade angesprochen haben – ich hab heute Morgen um 9:13 Uhr eine E-Mail von meinem Kollegen bekommen, in der steht der Satz: Unsere Sicherheitssysteme blockieren den Angriff. Nur so viel dazu. Eine Frage hab' ich noch, Herr von Lotz: Ich erinnere mich an einen deutschen Bundeskanzler, der hat mal 1977 im Deutschen Herbst gesagt: Wir lassen uns von Terroristen nicht erpressen. Heute Morgen hatten wir ein Interview mit einem sehr prominenten IT-Experten, Sandro Gaycken, und der hat auf die Frage geantwortet, wie man denn jetzt mit dieser Erpressung umgehen soll, wenn der eigene Rechner befallen ist. Wir können uns das mal anhören:

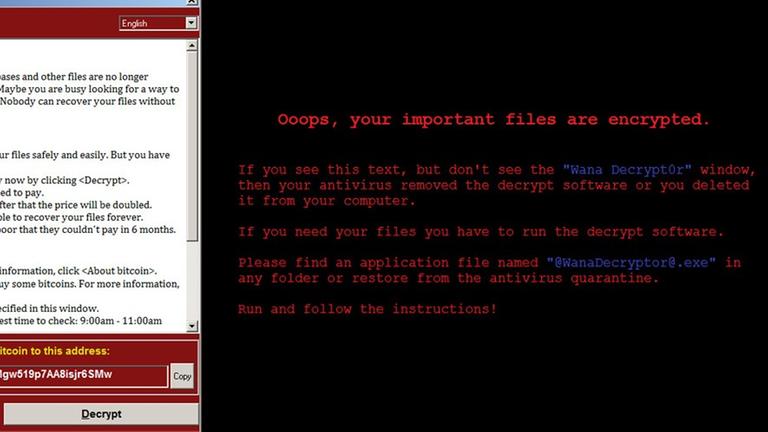

Sandro Gaycken: Ich würde auch in diesem Fall raten dazu, möglichst schnell sofort zu zahlen, weil ich mir vorstellen kann, dass die Kriminellen – das sind ja Kleinkriminelle meistens, Zweier-, Dreierbanden, die so was machen –, dass die gerade gehörig Angst bekommen haben vor ihrem eigenen Erfolg und vermutlich die Operation bald runterfahren werden, also keinen Schlüssel mehr ausgeben. Da sind alle verschlüsselten Rechner verloren. Die Behörden können natürlich jetzt nicht kriminelle Geschäftsmodelle fördern. Die dürfen natürlich nicht sagen, dass Sie zahlen sollen, aber dann kriegen wir halt eben auch Ihre Daten nicht wieder zurück. Wenn es also kritische Patientendaten sind – in Großbritannien konnten ja zum Beispiel Krebspatienten nicht behandelt werden, weil die Blutwerte nicht da waren –, dann würde ich sagen, ist dann das Prinzip schon, eher zu zahlen, um die Daten wiederzubekommen, bevor man Menschenleben gefährdet.

"Irgendwohin Bitcoins zu überweisen, scheint mir nicht die vernünftigste aller Lösungen"

Kapern: Also, im Deutschen Herbst galt die Grundregel, wir lassen uns von Verbrechern nicht erpressen, und heute müssen wir uns Cybergaunern beugen?

von Notz: Das ist natürlich eine steile These von Herrn Gaycken. Ich wäre da etwas zurückhaltender, ich würde sagen, mit dem Deutschen Herbst ist es jetzt auch nicht komplett vergleichbar. Aber natürlich gibt es dieses Problem. Ich glaube, dass das Bundesamt für Sicherheit in der Informationstechnologie, von dem eben schon Herr Steiner erzählt hat, das BSI, dort in den nächsten Stunden eine Empfehlung herausgeben wird, und nach der würde ich mich richten. Und ich wäre erst mal sehr zurückhaltend, irgendwohin Bitcoins zu überweisen, auch das scheint mir irgendwie nicht die vernünftigste aller Lösungen zu sein.

Kapern: Sagt Konstantin von Notz, der netzpolitische Sprecher der grünen Bundestagsfraktion. Herr von Notz, danke, dass Sie Zeit für uns hatten heute Mittag, danke für Ihre Auskünfte! Einen schönen Tag!

von Notz: Sehr gerne, einen schönen Tag!

Äußerungen unserer Gesprächspartner geben deren eigene Auffassungen wieder. Der Deutschlandfunk macht sich Äußerungen seiner Gesprächspartner in Interviews und Diskussionen nicht zu eigen.