Krauter: Herr Welchering, woran liegt das? Was ist das qualitativ Neue dieses Mal?

Welchering: Zum einen ist qualitativ sicherlich neu, dass sehr zielgerichtet Infrastruktur für die Energieversorgung in Westeuropa und eben auch vor allen Dingen in Deutschland angegriffen wird. Und da sind dann Schaltzentralen der Verbundnetze von Hochspannungsleitungen, Kraftwerke, und auch die Steuerungszentralen für Pipelines betroffen, also sehr umfassend. Und zum zweiten die Qualität der Schadsoftware, die ist auch neu. Denn da spricht man tatsächlich davon, dass sich hier um sehr abgestimmte Angriffe mit verschiedenen Software Familien handelt.

Krauter: Erklären Sie doch mal, was weiß man bisher über die Schadsoftware, die da zum Einsatz kommt? Welche Computerviren, Würmer oder Trojaner sind da am Start?

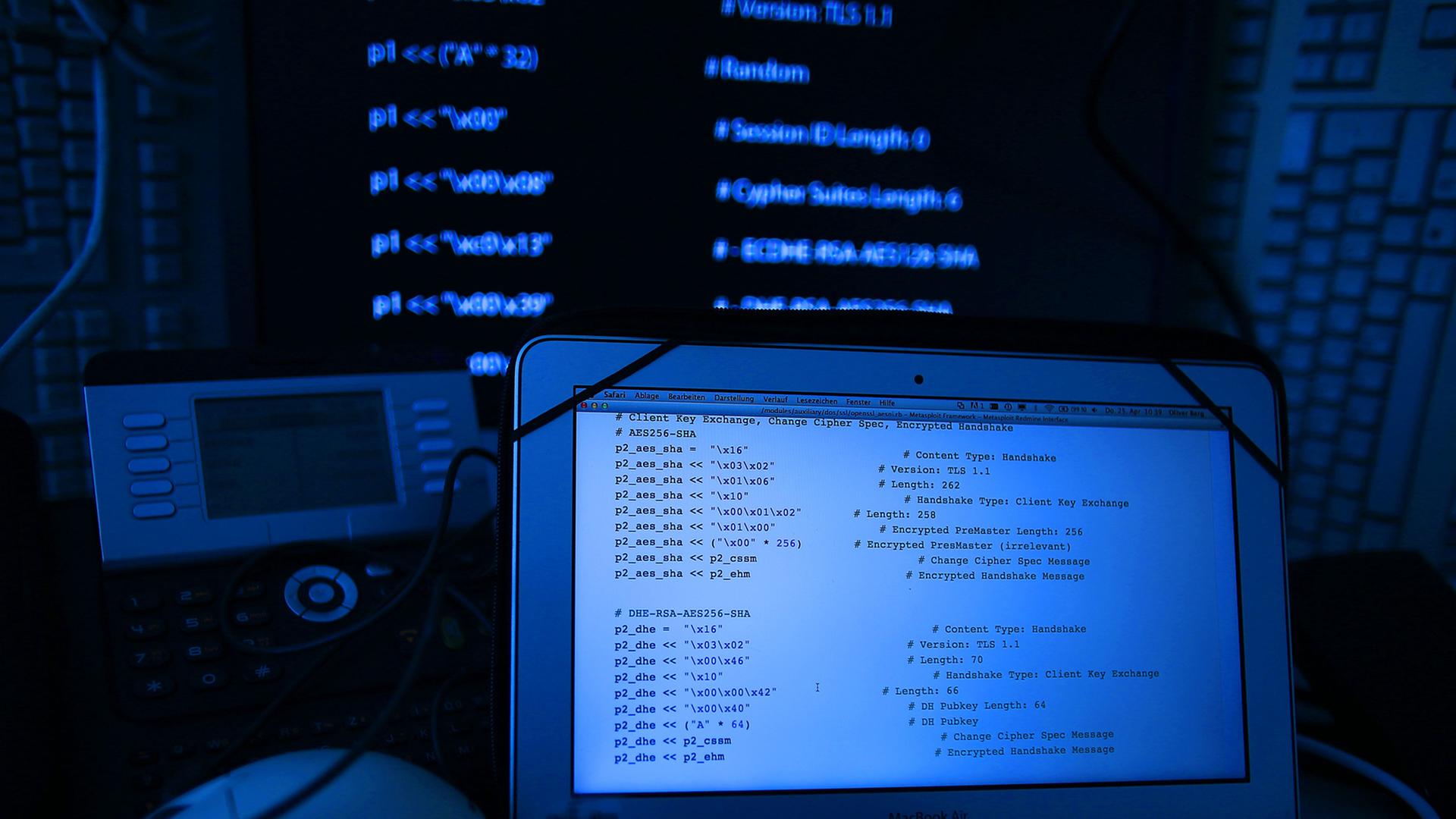

Welchering: Gleich drei unterschiedlichen Softwaregenerationen, wenn man so will. Für die Hintertür zu diesen Industriesteuerungen sorgt Oldrea, diese Software, die schafft einen Zugang zu der Industriesteuerungen in Kraftwerken und in den Steuerzentralen. Und das vor allem Dingen auch bei besonders abgesicherten Industriesteuerungen. Denn westeuropäische Betreiber, die sind ja in den vergangenen Monaten dazu übergegangen, die Fernwartung solcher Steuerungen durch Virtuelle Private Netzwerke abzusichern. Oldrea spürt genau diese Eintrittspunkte der Virtuellen Privaten Netzwerke auf und verwendet dazu eine ähnliche Software wie Nachrichtendienste die im Einsatz haben. Und diese Software, die kennen wir aus Minsk, die ist für das dortige KGB, für den belorussischen Geheimdienst entwickelt worden, aber auch nach Israel, in die USA und nach Russland weiterverkauft worden. Ja, und diese Hintertür nutzen dann die Trojaner Karagani und Sysmain aus. Karagani ist für das Nachladen eines Moduls zuständig, mit dem lässt sich dann die Industriesteuerung regelrecht von einem Angreifer fernsteuern. Hochspannungsleitungen können somit abgeschaltet, Pipelines eben in die Luft gejagt werden.

Spur führt nach Woronesch

Krauter: Das heißt, damit können wirklich ganze Industrieanlagen, die für die Versorgung wichtig sind, gekidnappt werden, ferngesteuert werden. Weiß man denn schon, wer hinter diesen Angriffen steckt?

Welchering: Also es werden zwei Gruppen genannt, aber wahrscheinlich sind es zwei Bezeichnungen für dieselbe Gruppe. Dragonfly und Energetic Bear. Symantec, der Antivirenhersteller, hat die Daten mit der Schadenssoftware analysiert, und die Zeitstempel der Internetknotenrechner, die belegen, dass die Angriffe zwischen 9:00 Uhr und 18:00 Uhr Moskauer Zeit stattgefunden haben. Einige IT-Adressen konnten von anderen Analysten nach Woronesch zurückverfolgt werden. Und das kann ein Fake sein, aber man muss wissen, in Woronesch befindet sich immerhin die Hackerschule des technischen Geheimdienstes Russlands, des SSSI.

Krauter: Nachtigall, ich hör dir trapsen. Seit wann laufen denn dieses Cyber-Attacken, und wie viele Systeme sind derzeit schon betroffen?

Welchering: Also nachgewiesen wurden die ersten im Dezember 2013, verstärkt haben sich die Angriffe dann vor allem auf Verbund-Schaltzentralen für Hochleistungsleitungen, seit Ende Februar 2014. Und Kaspersky ordnet das in eine größere Kampagne ein, die generell die Automations- und Produktionsbranche, aber auch die IT-Branche betreffe. Und der spricht da von 2800 Schadensfällen in 101 betroffenen, identifizierten Unternehmen und Organisationen. Wenn man das nur auf Energieversorger herunterbricht, dann hat man es sehr wahrscheinlich mit einigen 100 Schadensfällen insgesamt bisher zu tun.