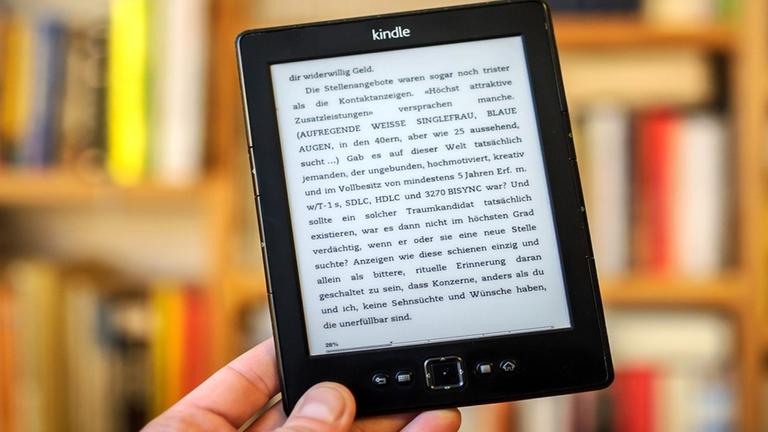

Das Kindle-Lesegerät für E-Books ist recht beliebt und weit verbreitet. Viele Millionen Leser setzen es ein, um bei Amazon und anderen Anbietern Krimis, Studienbücher oder Sachbücher runterzuladen und zu lesen. Und über genau diese elektronischen Bücher können digitale Angriffe ausgeführt werden.

Im Prinzip handelt es sich um elektronische Bücher, in denen Schadsoftware steckt. Die Angreifer bieten ein solches schadstoffversuchtes E-Book zum Herunterladen an. Und wer das macht, der lädt auch Schadsoftware mit herunter, die dann das Lesegerät regelrecht ausspioniert und alle auf dem Gerät gespeicherten Informationen ausliest – inklusive Passwörter und Zugangsdaten zu Amazon-Konten. Das haben Analysten des Sicherheitsunternehmens Checkpoint herausgefunden. Amazon hat diese Sicherheitslücken inzwischen geschlossen, aber die Branche ist erheblich aufgeschreckt.

E-Books als Digitalbomben oder Spionagewerkzeuge bringen eine ganz neue Qualität ins das Geschäft mit Cyberkriminalität. Und nicht nur für die organisierte Kriminalität gibt es hier ganz neue Möglichkeiten, sondern auch für Militärs. Denn bei solchen Angriffen kann die Zielgruppe sehr genau ausgewählt werden. Das können Bürger eines Staates sein oder Menschen mit bestimmten beruflichen oder anderen Interessen.

So wird zum Beispiel ein Buch in deutscher Sprache überwiegend von Deutschen, Schweizern oder Österreichern gelesen, ein Buch in rumänischer Sprache mit einem hohen Grad an Wahrscheinlichkeit von Rumänen. Ein E-Book über neue Covid-19-Impfstudien würde sich an ein eher medizinisch gebildetes Publikum richten, eines über aktuelle Rechtsprechung eher an Juristen. Und diese sehr differenzierte Zielgruppenauswahl ist für Nachrichtendienste wie auch für die organisierte Kriminalität sehr attraktiv. Denn deren Absicht besteht darin, ganz bestimmte, ausgewählte Ziele anzugreifen oder auszuspionieren - anstatt mit digitalen Schrotkugeln zu schießen.

Rechnungsdaten zum Beispiel, bis hin zum verknüpften Amazon-Konto. Und da zahlreiche Amazon-Nutzer ihr Kundenkonto nur mit einem einfachen Passwort geschützt haben, das auch auf dem Kindle-Lesegerät liegt und ausspioniert werden konnte, konnte so auch auf das Amazon-Konto zugegriffen werden. Wer Zugriff auf das Amazon-Konto hat, kann auf Rechnung des Lesegerät-Besitzer und Inhabers dieses Kundenkontos einkaufen. Aber wie viele Menschen tatsächlich betroffen waren, weiß man nicht.

Die Sicherheitsforscher raten dazu, für das Amazon-Konto eine Zwei-Faktor-Authentifizierung einzurichten. Bei der muss nicht nur ein Passwort eingegeben werden, um sich am Kundenkonto anzumelden, sondern zusätzlich auch noch zum Beispiel eine Bestätigungs-Transaktionsnummer, die man aufs Handy geschickt bekommt.

Nach dem Herunterladen der Schadsoftware wird beim Ausnutzen dieser Sicherheitslücken der Bildschirm des Lesegerätes gesperrt. Wer das bemerkt, sollte sich direkt mit Amazon in Verbindung setzen. Amazon hat diese Sicherheitslücke inzwischen geschlossen und ein Sicherheitsupdate bereitgestellt. Bei einer bestehenden Internetverbindung wird dieses Update mit der nüchternen Bezeichnung 5.13.5 automatisch installiert.

Außerdem empfehlen Sicherheitsexperten, E-Books nur aus bekannten Quellen herunterzuladen und bei besonders günstigen Angeboten vorsichtig zu sein. Insgesamt sind die Hersteller hier in der Pflicht. Denn das Gefahrenpotential von schadsoftwareverseuchten E-Books ist schon länger bekannt. Erst jetzt allerdings sind konkrete Sicherheitslücken dazu nachgewiesen worden.

Oft enthalten dieses E-Books multimediale Inhalte oder interaktive Fragebögen. Dahinter stecken immer sogenannte aktive Elemente. Diese müssen nach dem Herunterladen isoliert und auf Schadsoftware geprüft werden. Dafür existiert bereits entsprechende Software, die alle aktiven Elemente ermittelt und dann genau analysiert, welche Aktionen diese Elemente auslösen.

Es wird auch schon darüber diskutiert, was passiert, wenn solch ein Angriff nicht über ein E-Book auf einem Kindle-Lesegerät stattfindet, sondern auf einem Tablet oder Smartphone, auf dem ein E-Book-Reader installiert ist. Wenn solch ein Gerät dann in einem Unternehmensnetzwerk hängt, kann das gesamte Unternehmensnetzwerk angegriffen werden. Und das bereitet den Sicherheitsexperten echtes Kopfweh.